深入了解防火墙设置(全面掌握防火墙的设置方法与技巧)

- 数码知识

- 2024-11-25 09:54:01

- 37

防火墙作为保护网络安全的重要组成部分,其设置对于网络安全具有至关重要的作用。本文将详细介绍防火墙的各类设置,帮助读者全面了解并掌握防火墙的配置方法与技巧。

防火墙基本设置

1.确定防火墙策略和目标:防火墙设置的第一步是明确网络安全策略和目标,根据实际需求确定防火墙的功能和限制。

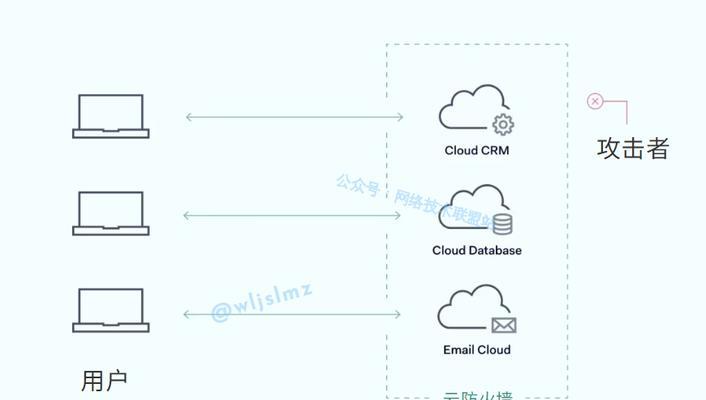

2.选择合适的防火墙类型:根据网络规模和需求选择适合的防火墙类型,如软件防火墙、硬件防火墙或云防火墙等。

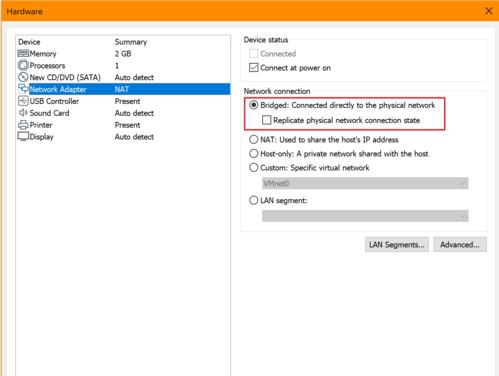

3.配置网络拓扑和接口:根据网络结构设计,配置防火墙的接口和网络拓扑,确保数据流量经过防火墙进行过滤和检查。

访问控制列表(ACL)设置

4.确定访问控制列表的规则:根据网络策略和需求,编写访问控制列表的规则,明确允许或禁止特定的网络流量。

5.配置访问控制列表:将访问控制列表应用到防火墙上,实现对特定网络流量的过滤和管理。

应用层防火墙设置

6.理解应用层防火墙的工作原理:应用层防火墙能够识别和过滤特定的应用层协议,了解其工作原理对于设置和配置至关重要。

7.配置应用层防火墙规则:根据需要保护的应用程序,配置应用层防火墙的规则和策略,确保对恶意攻击和非法访问进行有效阻止。

虚拟专用网络(VPN)设置

8.了解VPN的基本原理和分类:通过VPN实现远程安全连接是常见的网络需求,了解VPN的基本原理和分类有助于更好地进行设置和配置。

9.配置VPN隧道:根据网络需求和安全策略,配置VPN隧道以建立安全的远程连接,并实现数据加密和传输。

入侵检测与预防系统(IDS/IPS)设置

10.理解IDS/IPS的工作原理:入侵检测与预防系统能够及时发现并阻止网络中的入侵行为,了解其工作原理对于设置和配置至关重要。

11.配置IDS/IPS规则:根据实际需求和网络安全策略,配置IDS/IPS的规则和策略,实现对恶意行为的检测和预防。

日志记录与监控设置

12.设置防火墙日志记录:配置防火墙的日志记录功能,记录网络流量、访问请求和安全事件等信息,便于事后分析和审计。

13.监控防火墙性能:定期监控防火墙的性能和状态,及时发现并解决潜在的问题,确保防火墙的正常运行。

安全策略更新与维护

14.定期更新安全策略:网络环境和威胁不断变化,定期更新安全策略是保证防火墙有效性的重要步骤。

15.维护与漏洞修复:及时升级防火墙软件和固件,修复可能存在的漏洞,提高防火墙的安全性和稳定性。

通过深入了解防火墙设置,我们可以更好地保护网络安全。从基本设置到高级功能,如访问控制列表、应用层防火墙、VPN、IDS/IPS等,都需要根据实际需求和网络策略来配置。同时,定期更新安全策略和维护防火墙的稳定性也是不可忽视的重要环节。只有全面了解并合理设置防火墙,我们才能更好地抵御网络威胁,保护网络安全。

深入了解防火墙设置的重要性

随着互联网的普及和网络攻击的日益严重,网络安全问题变得越来越重要。作为网络安全的第一道防线,防火墙的设置起着至关重要的作用。本文将深入探讨防火墙的各类设置,帮助读者掌握关键要点,保护网络安全。

基本概念:什么是防火墙?

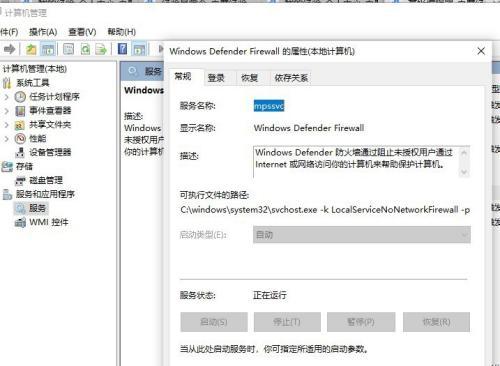

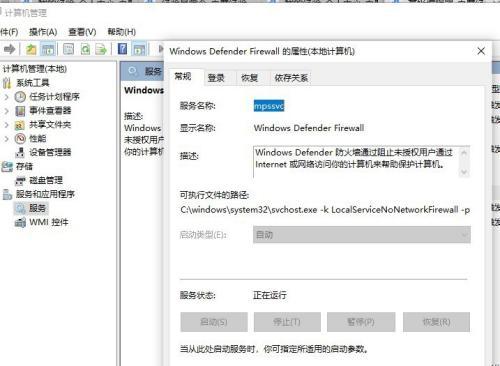

防火墙是一种网络安全设备,它通过设置规则和策略,控制数据包在网络中的流动,从而保护网络免受未经授权的访问和恶意攻击。

防火墙的作用:为什么需要设置防火墙?

防火墙可以过滤网络流量,阻止非法的访问请求,保护内部网络免受外部攻击。它还可以限制特定应用程序的访问权限,减少恶意软件的传播风险。

基本设置:如何正确配置防火墙?

正确配置防火墙需要考虑网络规模、安全需求和特定应用的需求。要确定防火墙的位置,将其放置在网络流量的起点或边界位置。根据具体情况设置允许和拒绝的规则,以及监控和记录网络流量。

访问控制列表(ACL):如何设置有效的网络访问控制?

ACL是防火墙中常用的一种设置方式,它基于IP地址、端口号和协议类型等条件,控制特定主机或网络的访问权限。设置ACL时,需要考虑到网络拓扑结构、安全策略和流量模式等因素。

应用层代理:如何利用应用层代理提高网络安全性?

应用层代理是一种高级的防火墙设置方式,它能够检查和过滤特定应用层协议的数据包。通过对应用层协议进行深度分析,应用层代理可以识别并阻止恶意攻击和数据泄露。

入侵检测与防御系统(IDS/IPS):如何利用IDS/IPS增强防火墙的安全性?

IDS/IPS是一种主动监控和检测网络流量的安全设备,它能够及时发现并防止入侵行为。结合防火墙设置,IDS/IPS可以提高网络安全性,减少潜在的风险。

虚拟专用网络(VPN):如何通过VPN保护网络通信安全?

VPN是一种通过加密技术建立安全通信的方法,它能够在公共网络上创建一个私密的通道,保证数据传输的机密性和完整性。通过防火墙设置支持VPN,可以实现远程访问和分支机构之间的安全通信。

防火墙日志分析:如何利用日志分析提高网络安全性?

防火墙会生成大量的日志信息,通过对这些日志进行分析可以发现潜在的威胁和异常行为。合理利用日志分析工具,可以及时发现并应对网络安全问题,提高网络安全性。

网络地址转换(NAT):如何利用NAT提高网络安全性?

NAT是一种将私有IP地址转换为公有IP地址的技术,它可以隐藏内部网络的真实IP地址,提高网络安全性。在防火墙设置中使用NAT,可以有效防止恶意攻击和非法访问。

防火墙与业务需求的平衡:如何在保护安全的同时满足业务需求?

在设置防火墙时,需要权衡网络安全和业务需求之间的平衡。合理设置防火墙规则和策略,保护网络安全的同时不影响正常业务的进行。

持续更新与优化:为什么防火墙设置需要持续更新与优化?

网络攻击技术日新月异,为了保持防火墙的有效性,需要持续更新和优化防火墙设置。定期审查和更新规则,紧密关注网络安全动态,及时采取相应的措施。

人员培训与意识提高:如何加强员工对防火墙设置的重视?

防火墙设置不仅仅是技术工作,也需要员工的积极配合和意识提高。通过定期培训和宣传活动,提高员工对防火墙设置的重视程度,促进整体网络安全。

备份与恢复策略:如何保证防火墙设置的可靠性与可恢复性?

防火墙设置是网络安全的重要组成部分,它的可靠性和可恢复性对整个网络至关重要。建立备份与恢复策略,定期备份防火墙配置和规则,并测试恢复过程,以确保出现故障时能够及时恢复网络安全。

与其他安全设备的整合:如何实现多层次的网络安全防护?

防火墙可以与其他安全设备,如入侵检测系统、反病毒软件等进行整合,实现多层次的网络安全防护。通过集成多个安全设备,可以有效提升网络安全性,降低风险。

掌握关键要点,提升网络安全水平

通过深入了解防火墙设置的各类技术与策略,我们可以掌握关键要点,提升网络安全水平。合理配置防火墙,结合其他安全设备,及时更新和优化,保持持续的监控和日志分析,将是建立一个安全可靠的网络环境的重要保障。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。!

本文链接:https://www.siwa4.com/article-17071-1.html